圖片來源:techcrunch

前一陣子看到一篇不錯的文章 "Anyone To Create A Virtual Private Cloud Showing Again How Enterprise Tech Is Obsolete",想說是不是應該來寫一篇關於VPC的介紹。

AWS 的 Virtual Private Cloud (VPC) 對於Startup公司或一般小公司可能很少用過,也不太需要用到,因為Startup公司的Service 通常直接就在EC2上了,此外Startup公司通常也不會有內部系統 (大多可以直接利用許多雲端服務,如:Google App, Microsoft office 360,Trello...等)。

但是對於許多中大型企業就不是這樣了,中大型企業通常都會有自己的內部系統與機房,因此他們就必須要考量的點就比較多了,比如說轉移成本,資安考量...等,所以通常會優先考量把本來就對外營運的Service移到Public Cloud 上,但是內部系統繼續留在公司內部機房。但時候對於MIS和IT來說可能就會頭痛了 ,因為必須要管理兩套網路環境與兩套系統,更不用說這兩套系統可能還必須溝通,所以這個時候企業就可以考慮使用AWS VPC (當然前提是你使用的Public Cloud 是 Amazon~XD)

AWS 的VPC 主要分成幾種模式:

- Scenario 1: VPC with a Public Subnet Only

- Scenario 2: VPC with Public and Private Subnets

- Scenario 3: VPC with Public and Private Subnets and Hardware VPN Access

- Scenario 4: VPC with a Private Subnet Only and Hardware VPN Access

主要用意就是幫助企業把私有網路環境延伸到Public Cloud,也就是同時可以享受Public Cloud的彈性與優勢,另一方面又可以保有公司私有/內部網路的架構與設定。

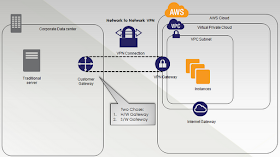

下圖是我整理最常見的使用架構,VPC與內部網路透過VPN Gateway 的方式串接

圖片來源:自行整理

不過這時候另一個問題來了,那如果公司內部想要架構跟AWS一樣方變得Private Cloud,那我該怎麼做?這時候就一定得來推薦CloudStack了,話說 CloudStack 4.0 主要新增功能之一就是增加類似 AWS VPC的功能,那CloudStack 的VPC 和 AWS的VPC有啥差異?可以混在一起用嘛?

欲知詳情?歡迎來參加由趨勢所舉辦的 Cloudstack TW Design Camp....

(要知道下一次舉辦的時間,請多留意TCloud 的Facebook 粉絲團的消息唷~)

延伸閱讀:

[1] Amazon Virtual Private Cloud Connectivity Options

[2] Connecting a Single Customer Router to Multiple VPCs

[3] Connecting Multiple VPCs with EC2 Instances (SSL)

[4] Connecting Multiple VPCs with Astaro Security Gateway

[5] Connecting Multiple VPCs with EC2 Instances (IPSec)

[6] Amazon VPC介紹與建置-簡介

沒有留言:

張貼留言